Утечки персональных данных из регулируемых государством информационных систем. Часть 1. Удостоверяющие центры

В данном исследовании были проанализированы утечки таких видов персональных данных как СНИЛС, паспортные данные, сведения о трудоустройстве, сведения о ситуации с работодателем.

Введение

Защита персональных данных граждан является одним из важных направлений защиты информации в Российской Федерации. Закон о персональных данных и другие нормативно-правовые акты устанавливают требования к обеспечению этой защиты, однако на практике, существуют утечки персональных данных в существенных объёмах и эти утечки возникают в следствие ошибок в законодательстве, ошибками разработчиков информационных систем и недостаточно продуманной работой регулирующих и контролирующих органов власти.

В данном исследовании были проанализированы утечки таких видов персональных данных как СНИЛС, паспортные данные, сведения о трудоустройстве, сведения о ситуации с работодателем.

Предметом исследования были системы, либо созданные государственными органами и бюджетными учреждениями, либо действующими в соответствии с требованиями федерального законодательства.

Были исследованы:

- все общедоступные удостоверяющие центры;

- электронные торговые площадки;

- чуть менее 50 государственных информационных систем и порталов.

По итогам исследования было выявлено:

- 23 источника потенциальной утечки данных СНИЛС

- 14 источника потенциальных утечек паспортных данных

В общей сложности это не менее 2,25 миллиона записей

с персональными данными, оказывающихся в открытом доступе. Некоторые из сведений содержат информацию в том числе по лицам защищаемых отдельных нормативными-правовоыми документами и являются даже более чувствительными чем просто персональные данные.

Данный документ является выдержкой из общего исследования с детализацией потенциальных утечек персональных данных из реестров сертификатов удостоверяющих центров. Это чуть менее чем 63 тысячи записей с раскрытием персональных данных в виде ФИО, места работы, email и СНИЛС в реестрах сертификатов удостоверяющих центров. Их критичность значительно ниже чем то что не публикуется сейчас и часть из удостоверяющих центров уже скрыли реестры сертификатов. Обязательно дочитайте до конца где будет указан текущий статус этих удостоверяющих центров.

Особенность регулирования удостоверяющих центров

Удостоверяющие центры в РФ регулируются Минкомсвязи России (ныне Министерством цифрового развития и связи).

Требования к данным в УЦ закреплены в Приказе Минкомсвязи России от 22.08.2017 N 436 "Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" (прочитать его можно по ссылке).

В разделе "IV. Предоставление сведений из реестраквалифицированных сертификатов" присутствуют следующие формулировки

- Аккредитованный удостоверяющий центр обязан обеспечить любому лицу безвозмездный доступ с использованием информационно-телекоммуникационных сетей к реестру квалифицированных сертификатов в любое время в течение срока деятельности аккредитованного удостоверяющего центра, если иное не установлено федеральными законами или принимаемыми в соответствии с ними нормативными правовыми актами.

- Доступ заинтересованных лиц к реестру квалифицированных сертификатов с использованием информационно-телекоммуникационных сетей осуществляется путем размещения, формирования и ведения реестра квалифицированных сертификатов в информационной системе головного удостоверяющего центра, являющейся составной частью инфраструктуры, обеспечивающей информационно-технологическое взаимодействие информационных систем, используемых для предоставления государственных и муниципальных услуг в электронной форме.

Доступ заинтересованных лиц к информационной системе головного удостоверяющего центра с целью получения сведений из реестра квалифицированных сертификатов осуществляется с использованием федеральной государственной информационной системы "Единый портал государственных и муниципальных услуг (функций)" на безвозмездной основе.- Аккредитованный удостоверяющий центр обязан предоставлять безвозмездно любому лицу по его обращению сведения, содержащиеся в реестре квалифицированных сертификатов, в том числе информацию об аннулировании сертификата ключа проверки электронной подписи. Указанная информация предоставляется в форме выписки из реестра квалифицированных сертификатов и направляется обратившемуся лицу как почтовым отправлением, так и с использованием информационно-телекоммуникационных сетей (по выбору лица, обратившегося за получением информации из реестра квалифицированных сертификатов).

Срок предоставления информации не может превышать семи дней для направления информации почтовым отправлением и 24 часов для направления выписки посредством информационно-телекоммуникационных сетей.

Пункты 19 и 21 закрепляют, с одной стороны, обязывают оператора удостоверяющего центра предоставлять сведения из реестра сертификатов, а с другой стороны способы предоставления сведений описаны не исчерпывающе что позволяет операторам удостоверяющих центров просто публиковать реестры сертификатов.

В то же время в разделе II. Структура реестра квалифицированных сертификатов этого же приказа Минкомсвязи России закреплено что в реестре сертификатов предоставляются:

- Раздел "квалифицированные сертификаты ключей проверки электронной подписи, выданные физическим лицам" должен содержать следующие обязательные поля:

- уникальный номер квалифицированного сертификата;

- даты начала и окончания действия квалифицированного сертификата;

- фамилия, имя и отчество (если имеется) владельца квалифицированного сертификата;

- страховой номер индивидуального лицевого счета и идентификационный номер налогоплательщика владельца квалифицированного сертификата;

- сведения о наименованиях, номерах и датах выдачи документов, подтверждающих полномочия владельца квалифицированного сертификата действовать по поручению третьих лиц, если информация о таких полномочиях владельца квалифицированного сертификата включена в квалифицированный сертификат;

- ограничения использования квалифицированного сертификата (если такие ограничения устанавливаются).

А при практической реализации реестра в предоставляемом ключе также обязательно присутствуют такие данные как: место работы, должность, email и, иногда, иные сведения выявляемые с помощью специальных инструментов, таких как программа certutil для операционных систем Windows.

Удостоверяющие центры

Обратите внимание что все приведенные сведения актуальны на начало сентября 2018 года, некоторые сценарии воспроизведения могут не работать на текущую дату. Обязательно сверьтесь с разделом Текущая ситуация в конце.

Общедоступный реестр сертификатов Министерства обороны РФ

Карточка

| Ссылка | http://sprquerycert.mil.ru |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов удостоверяющего центра |

| Что утекает | Email, Сведения о трудоустройстве |

| Оператор | Минобороны России |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 3900 |

Подробнее

Удостоверяющий центр Министерства обороны РФ (https://structure.mil.ru/structure/uc/info.htm) следует тем же правилам и требованиям что иные удостоверяющие центры аккредитуемые Минцифрой России. Требования приказа N436 Минкомсвязи России требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей.

Оператор УЦ предоставляет возможность поиска по реестру по адресу http://structure.mil.ru/structure/uc/registry.htm который является надстройкой над отдельной системой http://sprquerycert.mil.ru

Особенность поиска по сертификатам в том, что она позволяет искать по части одного из реквизитов и если, например, выбрать параметр “Электронная почта” и “Содержит”, в тексте поиска указать символ “@” и отметить пункт “показывать все атрибуты имени владельца”, то отображаемый список будет содержать:

- ФИО

- организацию

- подразделение

- email адрес (в том числе email адрес в ЗСПД Минобороны в домен mil.ts)

Последовательность воспроизведения

-

Страница http://sprquerycert.mil.ru

-

Ввести параметр “@”, выбрать “Электронная почта” и “Содержит” отметить “показывать все атрибуты имени владельца

-

Список найденных сертификатов будет содержать ФИО персоны и подразделение

А также информацию об организации и контактный email адрес

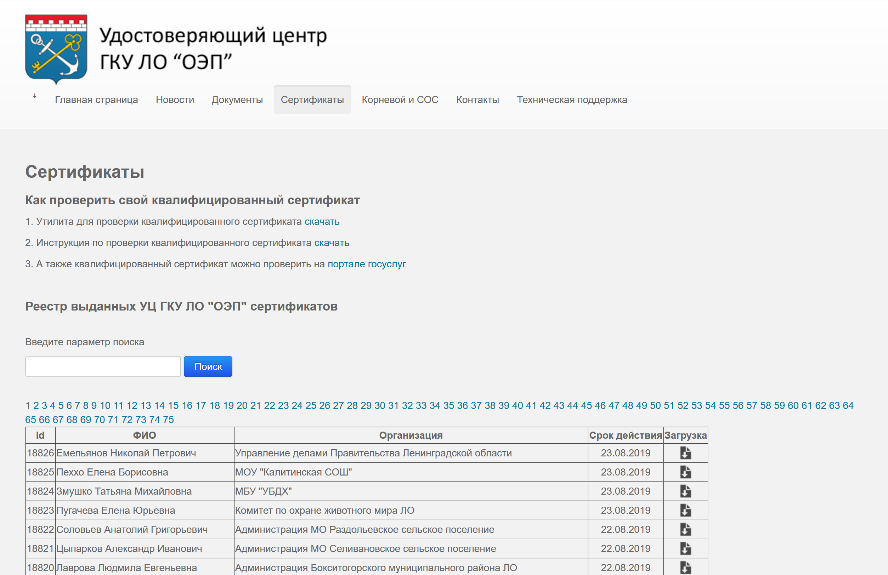

Общедоступный реестр сертификатов ГКУ Ленобласти

Карточка

| Ссылка | http://ca.lenobl.ru/index.php/sertifikaty?page=1&search= |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов удостоверяющего центра |

| Что утекает | СНИЛС, Email, Сведения о трудоустройстве |

| Оператор | ГКУ Ленобласти |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 18500 |

Подробнее

Удостоверяющий центр Государственного казенного учреждения «Оператор «электронного правительства» (http://ca.lenobl.ru/) следует тем же правилам и требованиям что иные удостоверяющие центры аккредитуемые Минцифрой России и аккредитован с 28.12.2013 http://e-trust.gosuslugi.ru/CA/View?ogrn=1124703000333. Требования приказа N436 Минкомсвязи России требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей. Оператор сайта обеспечивает открытость путём предоставления реестра полностью в открытом доступе по адресу http://ca.lenobl.ru/index.php/sertifikaty с возможностью получить все сертификаты выданные удостоверяющим центром в форматах crt. Это позволяет, используя стандартные инструменты для работы с сертификатами извлечь из них подробную персональную информацию о получателей сертификата включая ФИО, место работы, должность, email и СНИЛС.

Последовательность воспроизведения

- Необходимо открыть страницу http://ca.lenobl.ru/index.php/sertifikaty?page=1&search=

- В поле “Загрузка” скачать любой сертификат после чего выполнить команду “certutil -dump <имя файла сертификата> в любой ОС Windows. Результатом будет информация в блоке Subject содержащая ФИО, место работы, должность, email и СНИЛС получателя сертификата.

Общедоступный реестр сертификатов Правительства Псковской области

Карточка

| Ссылка | http://ca.pskov.ru/cgi-bin/pub/pki?cmd=getStaticPage&name=index |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов удостоверяющего центра |

| Что утекает | СНИЛС, Email, Сведения о трудоустройстве |

| Оператор | Правительство Псковской области |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 10121 |

Подробнее

УЦ Псковской области http://ca.pskov.ru создан на основе продукта Лисси Софт УЦ созданном на базе продукта с открытым кодом OpenCA в котором в публичной части предоставлен интерфейс для просмотра реестра сертификатов. Таким образом оператор выполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей. Однако тем самым общедоступными становятся данные включающие ФИО, место работы, должность, email и СНИЛС всех получателей сертификатов данного удостоверяющего центра. Это более 10121 записи в реестре включая перевыпущенные и отозванные сертификаты.

Последовательность воспроизведения

- Необходимо открыть ссылку http://ca.pskov.ru/cgi-bin/pub/pki?cmd=getStaticPage&name=index и перейти в раздел “Сертификаты” и далее в раздел “Действительные”

- В списке сертификатов нажать на любую ссылку в поле “Серийный номер” и будет выведена карточка сертификата. Эта карточка содержит ФИО, email, место работы, должность и СНИЛС его получателя.

- Дополнительно можно скачать сертификат в форматах DER, PEM, TXT, CER и CRT

- Из скачанного сертификата аналогично можно получить эти же персональные данные с помощью утилиты certutil командой “certutil -dump <наименование файла сертификата>”

Общедоступный реестр сертификатов Арбитражных судов

Карточка

| Ссылка | http://ca01.arbitr.ru/cgi-bin/pub/pki?cmd=getStaticPage&name=index |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов удостоверяющего центра |

| Что утекает | СНИЛС, Email, Сведения о трудоустройстве |

| Оператор | Верховный суд РФ |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 2071 |

Подробнее

УЦ Арбитражного суда http://ca01.arbitr.ru создан на основе продукта Лисси Софт УЦ на базе продукта с открытым кодом OpenCA в котором в публичной части предоставлен интерфейс для просмотра реестра сертификатов. Таким образом оператор выполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей. Однако тем самым общедоступными становятся данные включающие ФИО, место работы, должность, email и СНИЛС всех получателей сертификатов данного удостоверяющего центра. Это более 2071 записи в реестре включая перевыпущенные и отозванные сертификаты.

Подробности воспроизведения

- Сайт удостоверяющего центра Арбитражного суда доступен по адресу http://ca01.arbitr.ru на нём необходимо перейти в раздел “Сертификаты” и там в раздел “Действующие”

2. В списке сертификатов нажать на любую ссылку в поле “Серийный номер” и будет выведена карточка сертификата. Эта карточка содержит ФИО, email, место работы, должность и СНИЛС его получателя.

3. Дополнительно можно скачать сертификат в форматах DER, PEM, TXT, CER и CRT

4. Из скачанного сертификата аналогично можно получить эти же персональные данные с помощью утилиты certutil командой “certutil -dump <наименование файла сертификата>”

Реестр сертификатов Федеральной кадастровой палаты

Карточка

| Ссылка | https://uc.kadastr.ru/registersert |

|---|---|

| Критичность | Значимая |

| Тип утечки | реестр сертификатов |

| Что утекает | СНИЛС |

| Оператор | ФКУ Федеральной кадастровой палаты |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 6935 |

Подробнее

УЦ Федеральной кадастровой палаты (http://uc.kadastr.ru) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр выпущенных сертификатов” https://uc.kadastr.ru/registersert. Однако тем самым общедоступными становятся данные включающие ФИО, ИНН и СНИЛС всех физ. лиц, получателей сертификатов данного удостоверяющего центра. Это более 6935 записи в реестре включая перевыпущенные и отозванные сертификаты.

Последовательность воспроизведения

- Необходимо открыть список сертификатов по ссылке https://uc.kadastr.ru/registersert там будут отображены ФИО, ИНН и СНИЛС физического лица

Реестр квалифицированных сертификатов НП АО РТС

Карточка

| Ссылка | https://nprts.ru/ru/services/certcenter/reestr-qlf.aspx |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | НП РТС |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 1100 |

Подробнее

УЦ ассоциации участников финансового рынка «Некоммерческое партнерство развития финансового рынка РТС» (https://nprts.ru/ru/services/certcenter/) ) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр квалифицированных сертификатов” (https://nprts.ru/ru/services/certcenter/reestr-qlf.aspx). В данном разделе есть возможность осуществлять поиск по части одного из параметров сертификата, например, по адресу электронной почты.

Причина утечки в неправильно сконфигурированном ПО позволяющем без дополнительных условий получать публичную часть сертификатов пользователей, в которых содержится информация о их СНИЛС, email, месте работы и должности.

Последовательность воспроизведения

- Открыть ссылку https://nprts.ru/ru/services/certcenter/reestr-qlf.aspx и выбрать параметр “Электронная почта” и ввести символ “@” в значение параметра.

2. Нажать на кнопку “Поиск”

- По нажатию на ссылку серийного номера можно скачать сертификат в формате CER, при его расшифровке утилитой certutil в нём содержится информация о ФИО, месте работы, должности, email и СНИЛС гражданина

Реестр сертификатов ООО “ИЦ Выбор”

Карточка

| Ссылка | https://www.icvibor.ru/certificate/certificate.php |

|---|---|

| http://212.3.135.212/pubs/userinfo/ | |

| Критичность | Критическая |

| Тип утечки | реестр сертификатов |

| Что утекает | СНИЛС |

| Оператор | ООО “ИЦ Выбор” |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 3500 |

Подробнее

Удостоверяющий центр позволяет искать сертификаты по реквизитам “Фамилия”, “Имя Отчество”, “Организации” и “ИНН”, поиск не имеет ограничений на число символов для поиска, не требует, чтобы были введены все поля и ищет по хотя бы частичному наличию текста в базе. В результате поиск по частям кода ИНН, например, по цифре “1” даёт чуть более чем 3400 результатов, а учитывая коды ИНН, где цифра 1 может не встречаться, то до 3500 результатов. Каждая найденная запись даёт информацию о ФИО и организации и ссылку на его сертификат в котором содержится информация о его ФИО, СНИЛС, email адресе и месте работы.

Просмотр ссылки сертификата, например, http://212.3.135.212/pubs/userinfo/kidFE0B68E149225BFB4DB1692E8A60812CF9D78AD8/user.crt даёт информацию что все они находятся на сервере http://212.3.135.212/pubs/userinfo/

Последовательность воспроизведения

-

Необходимо открыть реестр сертификатов по ссылке https://www.icvibor.ru/certificate/certificate.php и ввести “1” в поле “ИНН” и заполнить поле каптчи.

-

По нажатию на ссылку “Скачать” в колонке “Действия” откроется страница сертификата и с помощью утилиты certutil из него можно получить ФИО, место работы, должность, email b СНИЛС человека.

-

Также все сертификаты можно скачать более простым способом по ссылке http://212.3.135.212/pubs/userinfo/ которую можно узнать из ссылки на конкретный сертификат

Реестр сертификатов ФГБУ ФЦТ

Карточка

| Ссылка | http://ca.rustest.ru:8080/ |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | ФГБУ ФЦТ |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 1000 |

Подробнее

УЦ ФГБУ ФЦТ (http://ca.rustest.ru/) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Поиск сертификатов” http://ca.rustest.ru:8080/. Посредством этого поиска можно искать до 1 символа в любом поле и находить до 10

Последовательность воспроизведения

-

Необходимо открыть ссылку http://ca.rustest.ru:8080/ и, например, в поле ИНН ввести любую цифру, пример 77

-

После нажатия на кнопку “Поиск” будет выведено 10 записей с сертификатами

-

По нажатию на кнопку “Подробная информация” будет предоставлена информация о ФИО, месте работы, должности, email и СНИЛС получателя сертификата.

-

После загрузки сертификата из него можно получить информацию о ФИО, месте работы, должности, email и СНИЛС.

Реестр сертификатов УЦ ВТБ спецдепозитарий

Карточка

| Ссылка | https://ca.vtbsd.ru/UI/1/Registry.aspx |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | ВТБ спецдепозитарий |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 3900 |

Подробнее

УЦ ВТБ спецдепозитарий (http://ca.vtbsd.ru/) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр сертификатов” https://ca.vtbsd.ru/UI/1/Registry.aspx . В данном разделе на август 2018 года опубликовано 3947 сертификатов в которых содержится информация о ФИО, месте работы, должности, email и СНИЛС получивших их персон.

Последовательность воспроизведения

- Необходимо открыть ссылку https://ca.vtbsd.ru/UI/1/Registry.aspx в браузере Internet Explorer.

- По клику на кнопку в левой колонке откроется детальная информация по сертификату

- Также по ссылке “Скачать” можно выгрузить сертификат и с помощью утилиты “certutil” извлечь из него данные о ФИО, месте работы, должности, email и СНИЛС

Реестр сертификатов Центра информационных технологий Белгородской области

Карточка

| Ссылка | http://ca.citvo.ru/Elektronnaya_podpis/Sertifikaty.aspx |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | Центр информационных технологий Белгородской области |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 600 |

Подробнее

УЦ центра информационных технологий Белгородской области (http://ca.citvo.ru/) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Сертификаты ” http://ca.citvo.ru/Elektronnaya_podpis/Sertifikaty.aspx. В данном разделе на август 2018 года опубликовано 604 сертификата физлиц в Excel файле и аналогичное число доступно при поиске в данном разделе. В них содержится информация о ФИО, месте работы, должности, email и СНИЛС получивших их персон.

Последовательность воспроизведения

- Необходимо открыть ссылку http://ca.citvo.ru/Elektronnaya_podpis/Sertifikaty.aspx и перейти по ней

- На странице “Сертификаты” необходимо скачать файл “Реестр квалифицированных сертификатов”. В скачанном файле открыть вкладку физ. Лица, где будет представлена информация о физлицах, получивших сертификаты и их кодах СНИЛС.

- Дополнительно, на сайте сертификаты введите слово “нов” в строку поиска и нажмите поиск. В результате будут выведены сертификаты физлиц с буквами “нов” в имени, отчестве или фамилии. Дополнительный поиск может использовать слова “вич” и “вна” для гарантированного выявления всех, кто есть в реестре

- Нажав на ссылку “Скачать” можно получить сертификат персоны и раскодировать его с помощью утилиты “certutil”. В результате будет доступна информация о ФИО, месте работы, должности и email адресе. Вместе с данными из Excel файла будут доступны ещё и СНИЛС.

Реестр сертификатов УЦ Администрации города Иркутска

Карточка

| Ссылка | https://ca.admirk.ru/ui/1/Registry.aspx |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | Администрация города Иркутска |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 1300 |

Подробнее

УЦ Администрации города Иркутска (https://ca.admirk.ru) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр сертификатов” https://ca.admirk.ru/ui/1/Registry.aspx. В данном разделе на август 2018 года опубликовано 1300 сертификатов в которых содержится информация о ФИО, месте работы, должности, email и СНИЛС получивших их персон.

Последовательность воспроизведения

- Необходимо открыть страницу https://ca.admirk.ru/ui/1/Registry.aspx

- По клику на кнопку в левой колонке откроется справка по сертификату персоны, где будет представлена информация о ФИО, месте работы, должности, email и СНИЛС персоны.

- По ссылке “скачать” в правой колонке можно скачать сам сертификат пользователя. С помощью утилиты certutil из него извлекаются ФИО, место работы, должность, email и СНИЛС персоны.

Реестр сертификатов УЦ Гвард-информ

Карточка

| Ссылка | http://reestr2.qca.ginf.ru/UI/1/Registry.aspx |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | Гвардинформ |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 3700 |

Подробнее

УЦ ООО “Гвардинформ” (http://www.ginf.ru/) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр сертификатов” http://reestr2.qca.ginf.ru/UI/1/Registry.aspx. В данном разделе на август 2018 года опубликовано 3700 сертификатов в которых содержится информация о ФИО, месте работы, должности, email и СНИЛС получивших их персон.

Последовательность воспроизведения

- Откройте ссылку http://reestr2.qca.ginf.ru/UI/1/Registry.aspx

- По клику на кнопку в левой колонке откроется справка по сертификату персоны, где будет представлена информация о ФИО, месте работы, должности, email и СНИЛС персоны.

- По ссылке “скачать” в правой колонке можно скачать сам сертификат пользователя. С помощью утилиты certutil из него извлекаются ФИО, место работы, должность, email и СНИЛС персоны.

Реестр сертификатов УЦ ГБУЗ ЧОМИАЦ

Карточка

| Ссылка | https://ra.cryptopro.is.miac74.ru/UI/1/Registry.aspx |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | ГБУЗ ЧОМИАЦ |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 1100 |

Подробнее

УЦ ГБУЗ ЧОМИАЦ (http://miac74.ru/) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр сертификатов” https://ra.cryptopro.is.miac74.ru/UI/1/Registry.aspx. В данном разделе на август 2018 года опубликовано 1100 сертификатов в которых содержится информация о ФИО, месте работы, должности, email и СНИЛС получивших их персон.

Последовательность воспроизведения

-

Откройте ссылку https://ra.cryptopro.is.miac74.ru/UI/1/Registry.aspx в браузере Internet Explorer

-

По клику на кнопку в левой колонке откроется справка по сертификату персоны, где будет представлена информация о ФИО, месте работы, должности, email и СНИЛС персоны.

-

По ссылке “скачать” в правой колонке можно скачать сам сертификат пользователя. С помощью утилиты certutil из него извлекаются ФИО, место работы, должность, email и СНИЛС персоны.

Реестр сертификатов Минфина Челябинской области

Карточка

| Ссылка | https://cr.minfin74.ru/ui/1/Registry.aspx |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | Минфин Челябинской области |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 10000 |

Подробнее

УЦ Минфина Челябинской области (https://cr.minfin74.ru) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр сертификатов” https://cr.minfin74.ru/ui/1/Registry.aspx. В данном разделе на август 2018 года опубликовано 10723 сертификатов в которых содержится информация о ФИО, месте работы, должности, email и СНИЛС получивших их персон.

Последовательность воспроизведения

- Откройте ссылку https://cr.minfin74.ru/ui/1/Registry.aspx в браузере Internet Explorer

- По клику на кнопку в левой колонке откроется справка по сертификату персоны, где будет представлена информация о ФИО, месте работы, должности, email и СНИЛС персоны.

- По ссылке “скачать” в правой колонке можно скачать сам сертификат пользователя. С помощью утилиты certutil из него извлекаются ФИО, место работы, должность, email и СНИЛС персоны.

Реестр сертификатов ООО “Криптоцентр”

Карточка

| Ссылка | http://ca.24ecp.ru/ |

|---|---|

| Критичность | Высокая |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | ООО “Криптоцентр” |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 945 |

Подробнее

УЦ Криптоцентр (http://24ecp.ru/) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр выданных сертификатов” по адресу http://ca.24ecp.ru/ в виде текстового файла со всеми 945 сертификатами выданными УЦ на август 2018 года. В текстовом файле содержатся ФИО и email персоны, а также сертификат в формате X509 который может быть расшифрован командой “certutil – dump” и который содержит информацию: о адресе физического лица, СНИЛС, адресе email.

Последовательность воспроизведения

- Откройте ссылку http://ca.24ecp.ru/

- Нажмите на ссылку “Реестр выданных сертификатов” и откройте текстовый файл

- В текстовом файле certificates.txt скопируйте любой из сертификатов (начинается со строки с BEGIN CERTIFICATE и заканчивается строкой END CERTIFICATE и сохраните его в файл certificate.crt. С помощью утилиты certutil получите данные о персоне из файла в виде ФИО, места работы, должности, email и СНИЛС.

Реестр сертификатов ООО “Раздолье”

Карточка

| Ссылка | http://etp.razdolie.ru/etp/center/registry.php |

|---|---|

| https://docs.google.com/spreadsheets/d/1dX3wO1QTOPIf9jiPFCMAZ12GLAC6NEtQWtkSPz_hFNM/edit#gid=1210020800 | |

| Критичность | Значительная |

| Тип утечки | реестр сертификатов |

| Что утекает | Email, Сведения о трудоустройстве, СНИЛС |

| Оператор | ООО “Компания Раздолье” |

| Регулятор | Минцифра России |

| Основная причина утечки | Ошибка оператора системы, отсутствие надзора регулятора |

| Нормативный документ требования которого являются причиной утечки | Раздел IV Приказа Министерства связи и массовых коммуникаций РФ от 22 августа 2017 г. N 436"Об утверждении Порядка формирования и ведения реестров выданных аккредитованными удостоверяющими центрами квалифицированных сертификатов ключей проверки электронной подписи, а также предоставления информации из таких реестров" |

| Оценка объёмов | 8584 |

Подробнее

УЦ ООО “Компания Раздолье” (http://etp.razdolie.ru) исполняет требования приказа N436 Минкомсвязи России, которые требуют безвозмездного предоставления информации из реестра выданных сертификатов по запросу пользователей публикуя информацию о каждом выданном сертификате в специальном разделе “Реестр выданных сертификатов” по адресу http://etp.razdolie.ru/etp/center/registry.php в виде ссылки на файл в облачном сервисе Google Documents со всеми 8584 сертификатами выданными УЦ на август 2018 года. Ссылка на файл https://docs.google.com/spreadsheets/d/1dX3wO1QTOPIf9jiPFCMAZ12GLAC6NEtQWtkSPz_hFNM/edit#gid=1210020800

В файле содержатся ФИО, места работы, должности и СНИЛС

Последовательность воспроизведения

- Откройте ссылку http://etp.razdolie.ru/etp/center/registry.php

- Перейдите по ссылке “Реестр сертификатов” и откройте таблицу в Google Documents

Текущий статус

Изначальное исследование проводилось в августе 2018 года после чего материалы были направлены в Роскомнадзор и Минкомсвязь России в октябре-ноябре 2018 года.

В этой таблице результаты того что поменялось к апрелю 2019 года (через 6 месяцев).

| Источник потенциальной утечки | Текущий статус | Комментарий |

|---|---|---|

| Общедоступный реестр сертификатов Министерства обороны РФ | Не исправлено | |

| Общедоступный реестр сертификатов ГКУ Ленобласти | Не исправлено | |

| Общедоступный реестр сертификатов Правительства Псковской области | Исправлено | Реестр сертификатов более недоступен |

| Общедоступный реестр сертификатов Арбитражных судов | Не исправлено | |

| Реестр сертификатов Федеральной кадастровой палаты | Исправлено | Реестр сертификатов доступен только после авторизации |

| Реестр квалифицированных сертификатов НП АО РТС | Не исправлено | |

| Реестр сертификатов ООО “ИЦ Выбор” | Исправлено | Теперь только через запрос на почту |

| Реестр сертификатов ФГБУ ФЦТ | Исправлено | Теперь только через запрос на почту |

| Реестр сертификатов УЦ ВТБ спецдепозитарий | Не исправлено | |

| Реестр сертификатов Центра информационных технологий Белгородской области | Не исправлено | |

| Реестр сертификатов УЦ Администрации города Иркутска | Исправлено | Теперь только через форму запроса |

| Реестр сертификатов УЦ Гвард-информ | Исправлено | Теперь только через форму запроса |

| Реестр сертификатов УЦ ГБУЗ ЧОМИАЦ | Не исправлено | |

| Реестр сертификатов Минфина Челябинской области | Не исправлено | |

| Реестр сертификатов ООО “Криптоцентр” | Не исправлено | |

| Реестр сертификатов ООО “Раздолье” | Не исправлено | Реестр убран с сайта, но прямая ссылка на Гугл док работает |

Выводы (или что делать?)

Проблемы с доступностью персональных данных пользователей в сертификатах имеют двойную природу. С одной стороны это нечёткие нормы приказа N436 позволяющие операторам удостоверяющих центров предоставлять доступ к реестрам квалифицированных сертификатов для широкой публики, а с другой стороны как минимум с 2017 года Минкомсвязи России не осуществляло и не планировало проверок удостоверяющих центров.

Для того чтобы избежать массового сбора персональных данных из реестров сертификатов необходимо чтобы способы предоставления квалифицированных сертификатов были бы чётко сформулированы и допускать лишь:

- запросом через форму на веб-сайте;

- запросом на электронную почту.

Напомню что за пределами этой публикации остались результаты анализа государственных информационных систем где ситуация значительно хуже и доступны, в том числе, паспортные данные физ. лиц, до сотен тысяч на одну систему.

Вопросы по данному исследованию можно задавать мне на почту [email protected] или в телеграм @ibegtin

Дополнения:

- [2019-04-29] Уточнено название УЦ ВТБ спецдепозиторий, а не УЦ ВТБ по письму с уточнением от представителя УЦ